Descripción general de seguridad de Studio

Introducción

Este documento proporciona aclaraciones sobre las preguntas que recibimos de los usuarios de Bluebeam Studio con respecto a la seguridad de los documentos y del sistema, el control de acceso, así como las consecuencias de una falla de la infraestructura.

Accediendo a Bluebeam Studio

Para participar en Sesiones de Studio y proyectos, los usuarios deben ingresar un nombre de usuario y una contraseña asociados a su Bluebeam ID (BBID). Para aprender cómo la Creación de un BBID, visita este artículo.

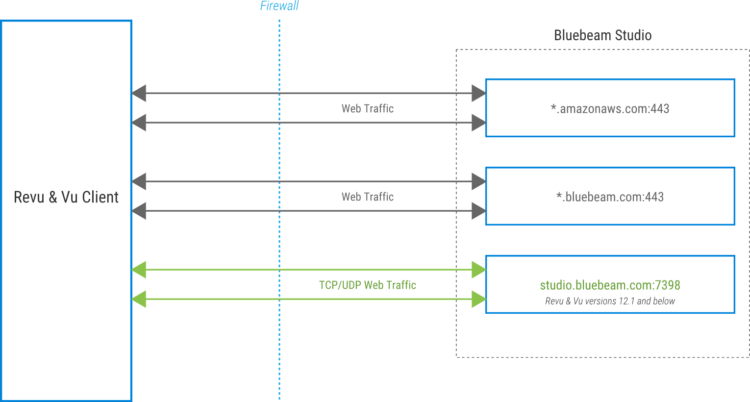

Las conexiones del servidor de Studio las inician los clientes de Revu, pero el sistema no envía solicitudes de conexión entrantes al cliente. La comunicación primaria y la transmisión de Archivos, Marcas y otros datos valiosos utilizan el protocolo HTTPS, mientras que el cifrado y la autenticación utilizan el protocolo Transport Layer Seguridad (TLS).

Requisitos del firewall

Consulta Permitir soluciones de Bluebeam por dominios o direcciones IP para los dominios y puertos utilizados por Revu, Studio y Bluebeam para web y dispositivos móviles. Si solo accedes a una región específica, permite únicamente los dominios necesarios específicos para esa región junto con los servicios globales requeridos.

Dominios de correo electrónico relacionados con Studio

Utilizamos los siguientes dominios para comunicarnos con los usuarios finales para obtener soporte, licencias e información relacionada con Studio. Puede que sea necesario incluir estos dominios en la lista blanca para garantizar una transmisión de correo electrónico exitosa:

Medio ambiente de EE.UU.:

@bluebeam.com

@bluebeamops.com

@bluebeam-support.com

Medio ambiente del Reino Unido:

@bluebeamstudio.co.uk

Medio ambiente australiano:

@bluebeamstudio.com.au

DE Medio Ambiente:

@bluebeamstudio.de

Entorno SE:

@bluebeamstudio.se

Autenticación del usuario final y control de acceso

Se han implementado los siguientes protocolos para la autenticación segura del usuario final y el control de acceso:

Requisitos del certificado

Conexiones a entornos de Studio, como studio.bluebeam.es, están encriptados usando un certificado SSL basado en infraestructura de clave pública (PKI), emitido por Amazon Web Services Certificate Authority (AWS CA).

El certificado se puede ver yendo a https://studio.bluebeam.com y haciendo clic en el ícono del candado, ubicado cerca del comienzo de la URL en la barra de direcciones.

Requisitos y almacenamiento de contraseñas

Todas las contraseñas deben tener entre 8 y 32 caracteres, con al menos una letra mayúscula, una letra minúscula, un número y un carácter especial, como !@#$%^&*.

Las contraseñas se codifican antes de almacenarlas, utilizando un algoritmo hash fuerte unidireccional con sal.

Además, un algoritmo bloquea las cuentas durante un intervalo de 5 minutos después de 5 intentos sucesivos de inicio de sesión utilizando una contraseña incorrecta. Se registran los errores de inicio de sesión y se alerta a nuestro equipo de operaciones si la cantidad sube por encima de un nivel preestablecido.

Seguridad de datos y sistemas

Las medidas descritas a continuación se han implementado para abordar los problemas de seguridad de los datos y del sistema.

Infraestructura y almacenamiento de datos

Bluebeam Studio está alojado en Amazon Elastic Compute Nube(EC2) administrado por Amazon Web Services (AWS).

La infraestructura de Studio está compuesta por servidores de aplicaciones que prestan servicios a los clientes de Revu en Ventanas, macOS e iOS, así como un sistema de procesamiento de backend y un nivel de datos.

Los datos y Archivos del Studio se almacenan en S3 y bases de datos relacionales. Los documentos reales del proyecto y de la sesión residen en los servidores de Amazon Simple Storage Service (Amazon S3) .

Bluebeam Studio tiene múltiples entornos aislados para problemas de residencia de datos ubicados en Estados Unidos, Reino Unido, Alemania, Suecia y Australia. La infraestructura de la base de datos y los depósitos S3 que contienen datos de los clientes no se comparten entre ningún entorno. Se puede acceder a todos los entornos de Bluebeam Studio desde cualquier parte del mundo.

Los SLA para Amazon EC2 y Amazon S3 se pueden encontrar en las siguientes ubicaciones:

Protección de datos

Además del cifrado de todas las copias de seguridad del servidor y los discos duros de los desarrolladores, todos los documentos se cifran automáticamente cuando se cargan en una Sesión de Studio o un Proyecto mediante Revu, como se describe a continuación.

Cifrado

El cifrado se realiza mediante un ID de clave de AWS Key Management Service (KMS) .

Todos los datos están cifrados en reposo (cifrado AES-256) y en tránsito. La transferencia de datos se cifra en tránsito a través de TLS1.2* entre el cliente Revu y Amazon S3. En el entorno del servidor, los archivos se cifran en el servicio S3 de Amazon. Las copias de seguridad de las bases de datos se almacenan en volúmenes cifrados.

Seguridad del sistema

Nos hemos asegurado de que todos los entornos funcionen de la misma manera y estén sujetos a las mismas políticas y restricciones de red al construirlos con una "plantilla" validada y probada. Una vez implementado, se implementan los siguientes pasos y políticas para brindar seguridad y consistencia adicionales en toda la infraestructura:

Acceso de administrador controlado

Solo un Grupo Seleccionar de ingenieros tiene derechos administrativos dentro de la infraestructura de Bluebeam Studio, y el acceso a la consola de administración se controla a través de la autenticación multifactor (MFA).

Control de cambios

Todos los cambios y mejoras del sistema están documentados y deben someterse a pruebas y aprobación por parte de nuestros equipos de DevOps y Seguridad, antes de su implementación en el entorno de producción.

Creación de registros

Los registros de seguridad de la aplicación y del sistema se conservan durante un máximo de 30 días.

Evaluación y remediación de vulnerabilidades

Hemos implementado un proceso integral de evaluación y remediación de vulnerabilidades para abordar cualquier problema de seguridad que pueda surgir. Estas medidas incluyen protección antivirus en todos los servidores, una política proactiva de parches del sistema y monitoreo de la integridad de los archivos (que detecta cambios no autorizados en los sistemas).

Las aplicaciones con un componente web se escanean antes y después de la implementación en el entorno de producción.

Todos los sistemas de producción se escanean periódicamente para detectar vulnerabilidades de infraestructura y se aplican parches según corresponda.

Inventario de Activos Autorizados

Todas las adiciones y modificaciones de activos de producción están restringidas al equipo de DevOps y siguen los procedimientos de control de cambios. El equipo de DevOps aprovecha las herramientas de AWS para mantener el inventario de activos.

Monitoreo de infraestructura y sistemas

Para garantizar un estado estable de operaciones, se ha establecido un sistema integral de monitoreo y alerta para lo siguiente:

- Infraestructura del servidor: CPU, memoria, espacio en disco y tiempo de actividad.

- Aplicaciones: errores, degradación del rendimiento y tiempo de actividad.

- Rendimiento de la red: uso y ancho de banda, tiempo de respuesta del servidor, rendimiento y solicitudes web.

Mantenimiento del sistema

Las tareas de mantenimiento regular y el mantenimiento de emergencia se realizan de acuerdo con nuestro proceso de control de cambios establecido.

Recuperación ante desastres (DR)

La estrategia de recuperación ante desastres de Bluebeam Studio se construye sobre el aprovechamiento de múltiples zonas de disponibilidad de AWS. Esta estrategia se centra en tener un sistema altamente disponible y distribuido para minimizar el riesgo asociado a interrupciones y desastres.

Para manejar el desafortunado caso de una falla de infraestructura, hemos implementado las siguientes contingencias:

Redundancia de infraestructura

Hay redundancia completa para todos los servidores de aplicaciones de Studio. Si falla un servidor principal, todo el tráfico se cambiará automáticamente a un servidor secundario.

Los servidores de aplicaciones se ejecutan en un clúster detrás de un equilibrador de carga. La base de datos de Studio utiliza "AlwaysOn" para proporcionar alta disponibilidad. La redundancia de DNS la proporciona AWS Route53.

Además, la infraestructura de Bluebeam Studio se implementa en múltiples AZ en una arquitectura Multi-AZ dentro de la región de AWS.

Protocolo de respaldo

Diariamente se realizan copias de seguridad completas de las bases de datos. Los archivos de respaldo se almacenan lejos de los servidores de producción y su integridad se inspecciona periódicamente.

Los archivos PDF se almacenan en AWS S3, que proporciona un almacenamiento y control de versiones de archivos muy duraderos.

Bluebeam no mantiene un número infinito de copias de seguridad con todos los estados anteriores de la base de datos representados. En general, la copia de seguridad solo contiene las últimas 24 horas.

SOC2

Cumplimiento de SOC2

El Informe de controles del sistema y la organización (SOC) de Bluebeam es un informe de examen independiente de terceros que demuestra cómo Bluebeam logra controles y objetivos de cumplimiento clave. Bluebeam se somete a una auditoría SOC 2 anual realizada por un evaluador externo e independiente anualmente para verificar la implementación y la eficacia de nuestros controles de seguridad. Nuestro informe cubre los criterios de seguridad y disponibilidad de los servicios de confianza SOC 2.

Si desea solicitar una Copiar del informe, comuníquese con su representante de Bluebeam para obtener más información. Si no tiene un representante de Bluebeam, contáctenos para obtener más ayuda.

Tutoriales

Revu 20

Revu 21

Studio