Studio のセキュリティ概要

導入

このドキュメントでは、ドキュメントとシステムのセキュリティ、アクセス制御、インフラストラクチャ障害の影響に関して Bluebeam Studio ユーザーから寄せられた質問について説明します。

Bluebeam Studio へのアクセス

Studio セッションやプロジェクトに参加するには、ユーザーは Bluebeam ID (BBID) に関連付けられたユーザー名とパスワードを入力する必要があります。BBID を作成する方法については、この記事をご覧ください。

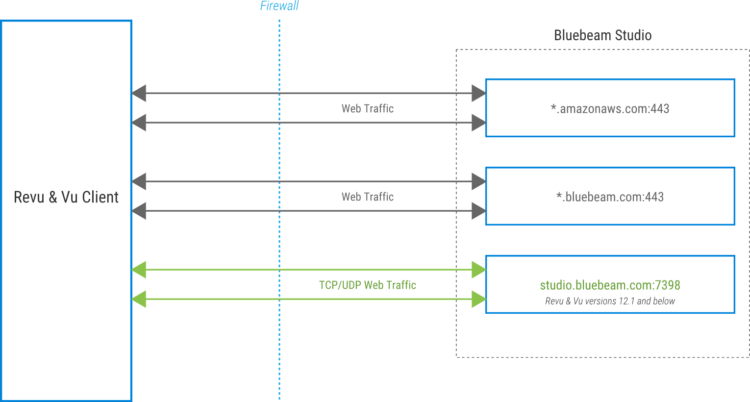

Studio サーバー接続は Revu クライアントによって開始されますが、システムは着信接続要求をクライアントに送り返しません。ファイル、マークアップ、その他のリッチ データの主な通信と送信には HTTPS プロトコルが使用され、暗号化と認証にはトランスポート層セキュリティ (TLS) プロトコルが使用されます。

ファイアウォールの要件

Revu、Studio、Bluebeam on web and mobile で使用するドメインやポートについては、ドメインや IP アドレスごとに Bluebeam ソリューションをホワイトリストするをご覧ください。特定のリージョンにのみアクセスする場合は、必要なグローバルサービスとともに、そのリージョンに固有の必要なドメインのみを許可リストに登録します。

Studio関連のメールドメイン

サポート、ライセンス、Studio 関連情報について、エンドユーザーと通信するために次のドメインを使用します。電子メールの送信を成功させるには、これらのドメインをホワイトリストに登録する必要がある場合があります。

米国の環境:

@bluebeam.com

@bluebeamops.com

@bluebeam-support.com

英国の環境:

@bluebeamstudio.co.uk

オーストラリア環境:

@bluebeamstudio.com.au

DE 環境:

@bluebeamstudio.de

SE環境:

@bluebeamstudio.se

エンドユーザー認証とアクセス制御

安全なエンドユーザー認証とアクセス制御のために、次のプロトコルが実装されています。

証明書の要件

studio.bluebeam.com/jpなどのStudio環境への接続Amazon Web Services 証明機関 (AWS CA) によって発行された公開鍵インフラストラクチャ (PKI) ベース SSL 証明書を使用して暗号化されます。

証明書は、 https://studio.bluebeam.comにアクセスし、アドレス バーの URL の先頭近くにある南京錠アイコンをクリックすると表示されます。

パスワードの要件と保存

すべてのパスワードは 8 文字から 32 文字までの長さで、少なくとも 1 つの大文字、1 つの小文字、1 つの数字、および !@#$%^&* などの 1 つの特殊文字を含める必要があります。

パスワードは、ソルト付きの一方向の強力なハッシュ アルゴリズムを使用して、保存前にハッシュされます。

さらに、間違ったパスワードを使用して 5 回連続してログインを試みると、アルゴリズムによってアカウントが 5 分間ロックされます。ログイン失敗はログに記録され、数量が事前に設定されたレベルを上回ると、運用チームに警告が送信されます。

データとシステムのセキュリティ

データとシステムのセキュリティ上の懸念に対処するために、以下に示す測定が実施されています。

インフラストラクチャとデータストレージ

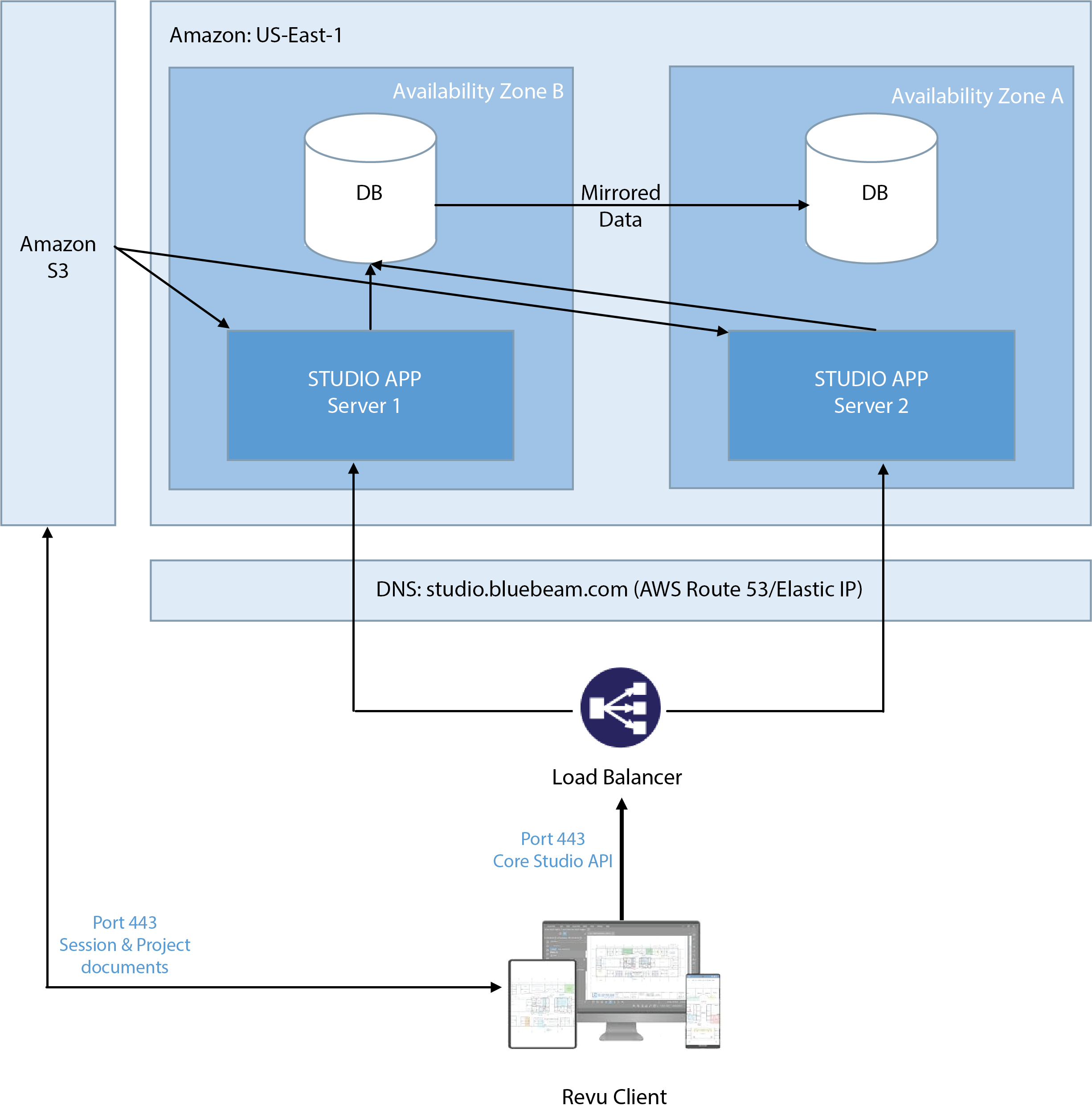

Bluebeam Studio は 、Amazon Web Services (AWS) によって管理される Amazon Elastic Compute クラウド(EC2) でホストされています。

Studio インフラストラクチャは、窓、macOS、iOS 上の Revu クライアントにサービスを提供するアプリケーション サーバー、バックエンド処理システム、およびデータ層で構成されています。

Studio のデータとファイルは S3 とリレーショナル データベースに保存されます。実際のプロジェクトおよびセッションドキュメントは、Amazon Simple Storage Service (Amazon S3)サーバーに保存されます。

Bluebeam Studio には、データ保存に関する懸念に対応するため、米国、英国、ドイツ、スウェーデン、オーストラリアに複数の分離された環境があります。データベース インフラストラクチャと顧客データを含む S3 バケットは、どの環境間でも共有されません。すべての Bluebeam Studio 環境には、世界中のどこからでもアクセスできます。

Amazon EC2 および Amazon S3 の SLA は次の場所にあります。

データ保護

すべてのサーバー バックアップと開発者ハード ドライブの暗号化に加えて、以下に説明するように、Revu を使用して Studio セッションまたはプロジェクトにアップロードされたすべてのドキュメントが自動的に暗号化されます。

暗号化

暗号化は、AWS Key Management Service (KMS)キー ID を使用して行われます。

すべてのデータは保存時(AES-256 暗号化)および転送中に暗号化されます。データ転送は、Revu クライアントと Amazon S3 間で TLS1.2* を介して暗号化されます。サーバー環境では、ファイルは Amazon の S3 サービスで暗号化されます。データベースのバックアップは暗号化されたボリュームに保存されます。

システムセキュリティ

検証およびテスト済みの「テンプレート」を使用して環境を構築することで、すべての環境が同じように動作し、同じネットワーク ポリシーと制限が適用されることを確認しました。展開されると、インフラストラクチャ全体で追加のセキュリティと一貫性を提供するために、次の手順とポリシーが実施されます。

制御された管理者アクセス

Bluebeam Studio インフラストラクチャ内では、管理権限を持つのは選択されたエンジニアのグループのみであり、管理コンソールのアクセスは多要素認証 (MFA)によって制御されます。

変更管理

すべてのシステム変更と強化は文書化されており、実稼働環境に実装する前に、当社の DevOps チームとセキュリティ チームによるテストと承認を受ける必要があります。

ロギング

アプリケーションおよびシステムのセキュリティ ログは最大 30 日間保持されます。

脆弱性評価と修復

当社では、発生する可能性のあるあらゆるセキュリティ問題に対処するために、包括的な脆弱性評価および修復プロセスを実装しています。これらの測定には、すべてのサーバーでのウイルス対策保護、プロアクティブなシステム パッチ ポリシー、ファイル整合性監視 (システムへの不正な変更を検出する) が含まれます。

Web コンポーネントを含むアプリケーションは、実稼働環境への展開前と展開後にスキャンされます。

すべての運用システムは、インフラストラクチャの脆弱性がないか定期的にスキャンされ、それに応じてパッチが適用されます。

承認資産の目録

すべての本番資産の追加と変更は DevOps チームに制限され、変更管理手順に従います。DevOps チームは AWS ツールを活用して資産インベントリを維持します。

インフラストラクチャとシステムの監視

安定した運用を確保するため、以下の包括的な監視および警告システムが導入されています。

- サーバー インフラストラクチャ: CPU、メモリ、ディスク容量、稼働時間。

- アプリケーション: エラー、パフォーマンスの低下、稼働時間。

- ネットワーク パフォーマンス: 使用状況と帯域幅、サーバー応答時間、スループット、Web 要求。

システムメンテナンス

定期的なメンテナンス作業と緊急メンテナンスは、弊社の確立された変更管理プロセスに従って実行されます。

災害復旧(DR)

Bluebeam Studio DR 戦略は、複数の AWS アベイラビリティゾーンを活用して建造されます。この戦略は、混乱や災害に関連するリスクを最小限に抑えるために、可用性の高い分散システムを構築することに重点を置いています。

インフラストラクチャ障害という不幸な事態に対処するために、次の対策を講じています。

インフラストラクチャの冗長性

すべての Studio アプリケーション サーバーには完全な冗長性があります。プライマリ サーバーに障害が発生した場合、すべてのトラフィックは自動的にセカンダリ サーバーに切り替えられます。

アプリケーション サーバーは、ロード バランサーの背後のクラスター内で実行されます。Studio データベースは、HA を提供するために「AlwaysOn」を使用します。DNS 冗長性は AWS Route53 によって提供されます。

さらに、Bluebeam Studio インフラストラクチャは、AWS リージョン内のマルチ AZ 建築業の複数の AZ にまたがって展開されます。

バックアッププロトコル

データベースの完全バックアップは毎日実行されます。バックアップ ファイルは運用サーバーから離れた場所に保存され、その整合性は定期的に検査されます。

PDF ファイルは、耐久性の高いストレージとファイルのバージョン管理を提供する AWS S3 に保存されます。

Bluebeam は、データベースの過去のすべての状態を示すバックアップを無制限に保存するわけではありません。通常、バックアップには過去 24 時間のみが含まれます。

SOC2

SOC2コンプライアンス

Bluebeam システムおよび組織管理 (SOC) レポートは、Bluebeam が主要なコンプライアンス管理と目標をどのように達成しているかを示す独立したサードパーティの検査レポートです。Bluebeam は、セキュリティ管理の実装と有効性を検証するために、毎年、外部の独立した第三者評価機関によって実施される SOC 2 監査を受けています。当社のレポートは、セキュリティと可用性に関する SOC 2 Trust サービス基準を網羅しています。

レポートのコピーをリクエストする場合は、詳細について Bluebeam の担当者にお問い合わせください。Bluebeam の担当者がいない場合は、弊社までお問い合わせください。

ハウツー

Revu 20

Revu 21

Studio