Présentation de la sécurité de Studio

Introduction

Le présent document apporte des éclaircissements sur les questions que nous recevons des utilisateurs de Bluebeam Studio concernant la sécurité des documents et du système, le contrôle d’accès, ainsi que les conséquences d’une défaillance de l’infrastructure.

Accéder à Bluebeam Studio

Afin de participer aux sessions et projets Studio, les utilisateurs doivent saisir un nom d'utilisateur et un mot de passe associés à votre identifiant Bluebeam (BBID). Pour savoir comment créer un BBID, consultez cet article.

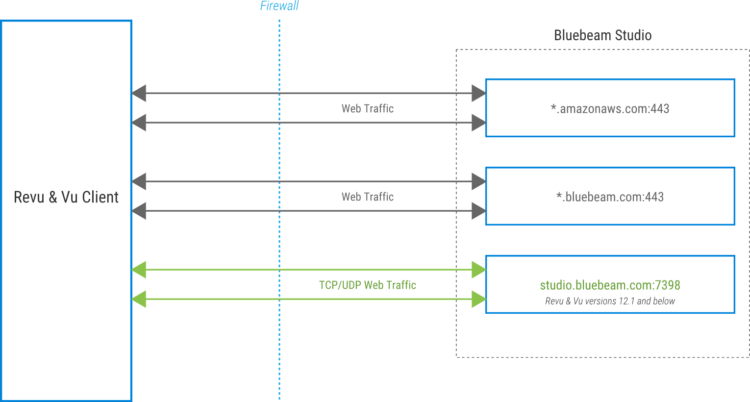

Les connexions au serveur Studio sont initiées par les clients Revu, mais le système n'envoie pas de demandes de connexion entrantes au client. La communication et la transmission principales de fichiers, de balises et d’autres données riches utilisent le protocole HTTPS, tandis que le cryptage et l’authentification utilisent le protocole Transport Layer Security (TLS).

Exigences relatives au pare-feu

Consultez la liste d’autorisation des solutions Bluebeam par domaines ou adresses IP pour connaître les domaines et les ports utilisés par Revu, Studio, et Bluebeam sur le Web et les appareils mobiles. Si vous n’accédez qu’à une région spécifique, autorisez uniquement les domaines nécessaires pour cette région ainsi que les services mondiaux requis.

Domaines de messagerie liés au studio

Nous utilisons les domaines suivants pour communiquer avec les utilisateurs finaux pour obtenir de l'assistance, des licences et des informations relatives à Studio. Il peut être nécessaire de mettre ces domaines sur liste blanche pour garantir une transmission réussie des e-mails :

Environnement aux États-Unis :

@bluebeam.com

@bluebeamops.com

@bluebeam-support.com

Environnement au Royaume-Uni :

@bluebeamstudio.co.uk

Environnement AUS :

@bluebeamstudio.com.au

DE Environnement:

@bluebeamstudio.de

Environnement SE :

@bluebeamstudio.se

Authentification et contrôle d'accès de l'utilisateur final

Les protocoles suivants ont été mis en œuvre pour l’authentification sécurisée des utilisateurs finaux et le contrôle d’accès :

Exigences en matière de certificat

Connexions aux environnements Studio, tels que studio.bluebeam.com, sont cryptés à l'aide d'un certificat SSL basé sur une infrastructure à clés publiques (PKI), émis par Amazon Web Services Certificate Authority (AWS CA).

Le certificat peut être consulté en accédant à https://studio.bluebeam.com et en cliquant sur l’icône de cadenas, située près du début de l’URL dans la barre d’adresse.

Exigences relatives aux mots de passe et au stockage

Tous les mots de passe doivent comporter entre 8 et 32 caractères, avec au moins une lettre majuscule, une lettre minuscule, un chiffre et un caractère spécial, tel que !@#$%^&*.

Les mots de passe sont hachés avant le stockage, à l'aide d'un algorithme de hachage fort à sens unique avec du sel.

De plus, un algorithme verrouille les comptes pendant un intervalle de 5 minutes après 5 tentatives de connexion successives avec un mot de passe incorrect. Les échecs de connexion sont enregistrés et notre équipe d'exploitation est alertée si la quantité dépasse un niveau prédéfini.

Sécurité des données et des systèmes

Les mesures décrites ci-dessous ont été mises en œuvre pour répondre aux préoccupations en matière de sécurité des données et du système.

Infrastructure et stockage de données

Bluebeam Studio est hébergé sur Amazon Elastic Compute Cloud(EC2) géré par Amazon Web Services (AWS).

L'infrastructure du Studio comprend des serveurs d'applications qui servent les clients Revu sur Windows, macOS et iOS, ainsi qu'un système de traitement back-end et une couche de données.

Les données et les fichiers de Studio sont stockés dans des bases de données S3 et relationnelles. Les documents de projet et de session réels résident sur les serveurs Amazon Simple Storage Service (Amazon S3).

Bluebeam Studio dispose de plusieurs environnements isolés pour les problèmes de résidence des données situés aux États-Unis, au Royaume-Uni, en Allemagne, en Suède et en Australie. L'infrastructure de base de données et les buckets S3 contenant les données client ne sont partagés entre aucun environnement. Tous les environnements Bluebeam Studio sont accessibles depuis n'importe où dans le monde.

Les SLA pour Amazon EC2 et Amazon S3 sont disponibles aux emplacements suivants :

Protection des données

Outre le chiffrement de toutes les sauvegardes du serveur et des disques durs des développeurs, tous les documents sont automatiquement chiffrés lorsqu’ils sont transférés sur une session ou un projet Studio à l’aide de Revu, comme décrit ci-dessous.

Cryptage

Le chiffrement est effectué à l'aide d'un ID de clé AWS Key Management Service (KMS) .

Toutes les données sont chiffrées au repos (chiffrement AES-256) et en transit. Le transfert de données est chiffré en transit via TLS1.2* entre le client Revu et Amazon S3. Dans l’environnement serveur, les fichiers sont chiffrés dans le service S3 d’Amazon. Les sauvegardes des bases de données sont stockées sur des volumes chiffrés.

Sécurité du système

Nous avons veillé à ce que tous les environnements fonctionnent de la même manière et soient soumis aux mêmes politiques et restrictions réseau en les construisant avec un « modèle » validé et testé. Une fois celui-ci déployé, les étapes et politiques suivantes sont mises en place pour renforcer la sécurité et la cohérence de l’infrastructure :

Accès administrateur contrôlé

Seul un groupe restreint d’ingénieurs dispose de droits d’administration au sein de l’infrastructure Bluebeam Studio, et l’accès à la console de gestion est contrôlé par l’authentification multifacteur (MFA).

Contrôle des changements

Toutes les modifications et améliorations du système sont documentées et doivent être testées et approuvées par nos équipes DevOps et Sécurité, avant leur mise en œuvre dans l'environnement de production.

Connexion

Les journaux de sécurité des applications et des systèmes sont conservés pendant 30 jours au maximum.

Évaluation et correction de la vulnérabilité

Nous avons mis en œuvre un processus complet d’évaluation et de remédiation des vulnérabilités pour traiter tous les problèmes de sécurité qui pourraient survenir. Ces mesures comprennent une protection antivirus sur tous les serveurs, une politique proactive de correctifs système et une surveillance de l’intégrité des fichiers (qui détecte les modifications non autorisées des systèmes).

Les applications avec un composant Web sont analysées avant et après le déploiement dans l'environnement de production.

Tous les systèmes de production sont analysés régulièrement à la recherche de vulnérabilités au niveau de l'infrastructure et corrigés en conséquence.

Inventaire des actifs autorisés

Tous les ajouts et modifications d'actifs de production sont limités à l'équipe DevOps et suivent les procédures de contrôle des modifications. L'équipe DevOps utilise les outils AWS pour maintenir l'inventaire des actifs.

Surveillance des infrastructures et des systèmes

Afin de garantir un état d’exploitation stable, un système complet de surveillance et d’alerte est en place pour les éléments suivants :

- Infrastructure du serveur : CPU, mémoire, espace disque et disponibilité.

- Applications : erreurs, dégradation des performances et disponibilité.

- Performances du réseau : utilisation et bande passante, temps de réponse du serveur, débit et requêtes Web.

Maintenance du système

Les tâches de maintenance régulières et la maintenance d'urgence sont effectuées conformément à notre processus de contrôle des modifications établi.

Reprise après sinistre (DR)

La stratégie DR de Bluebeam Studio repose sur l’exploitation de plusieurs zones de disponibilité AWS. Cette stratégie vise à disposer d’un système hautement disponible et distribué afin de minimiser les risques associés aux perturbations et aux catastrophes.

Pour gérer l’éventualité malheureuse d’une défaillance d’infrastructure, nous avons mis en place les mesures de contingence suivantes :

Redondance de l'infrastructure

Il existe une redondance complète pour tous les serveurs d’applications Studio. Si un serveur principal tombe en panne, tout le trafic sera automatiquement basculé vers un serveur secondaire.

Les serveurs d’application sont exécutés dans un cluster derrière un équilibreur de charge. Studio Database utilise l’option « Toujours activé » pour assurer une haute disponibilité. La redondance DNS est assurée par AWS Route53.

De plus, l’infrastructure Bluebeam Studio est déployée sur plusieurs zones de disponibilité dans une architecture multi-AZ au sein de la région AWS.

Protocole de sauvegarde

Des sauvegardes complètes des bases de données sont effectuées quotidiennement. Les fichiers de sauvegarde sont stockés à l’écart des serveurs de production et leur intégrité est régulièrement contrôlée.

Les fichiers PDF sont stockés dans AWS S3, qui offre un stockage et un contrôle de version des fichiers extrêmement durables.

Bluebeam ne conserve pas un nombre infini de sauvegardes avec tous les états précédents de la base de données. En général, la sauvegarde ne contient que les dernières 24 heures.

SOC2

Conformité SOC2

Le rapport Bluebeam System and Organization Controls (SOC) est un rapport d'examen indépendant réalisé par un tiers qui démontre comment Bluebeam atteint les principaux contrôles et objectifs de conformité. Bluebeam fait l'objet d'un audit annuel SOC 2 effectué par un évaluateur tiers externe et indépendant chaque année pour vérifier la mise en œuvre et l'efficacité de nos contrôles de sécurité. Notre rapport couvre les critères de sécurité et de disponibilité des services de confiance SOC 2.

Si vous souhaitez demander une copie du rapport, veuillez contacter votre représentant Bluebeam pour plus d'informations. Si vous n'avez pas de représentant Bluebeam, contactez-nous pour obtenir de l'aide.

Guides

Revu 20

Revu 21

Studio